امنیت بالای محصولات شرکت اپل، همیشه یکی از ادعاهای این شرکت بوده است. در مقایسه آماری هم این موضوع ثابت شده است. گوشی های ios، لپتاپ های mac و دیگر محصولات این شرکت نسبت به محصولات مشابه در سایر شرکت ها آمار هک شدن بسیار کم تری را داشته اند. با این وجود اینطور نیست که بگوییم هک آیفون امکان پذیر نیست.

هکرها همیشه راهی برای نفوذ پیدا می کنند و در اکثر موارد راه نفوذ آن ها استفاده از روش های غیرمستقیم و راحت تر است. مثلا به جای اینکه به سیستم عامل حمله کنند، خود کاربر را مورد هدف قرار می دهند. چرا که نفوذ به کاربر بسیار ساده تر ازنفوذ به سیستم عامل یک گوشی است. در ادامه ما در رابطه با راه های هک شدن آیفون، روش های تشخیص آیفون هک شده و جلوگیری از هک شدن آیفون توضیح می دهیم. با ما همراه باشید تا امنیت گوشی هوشمند خود را ارتقا دهید.

امنیت آیفون

برخلاف سیستم عامل اندروید که متن باز (Open source) است، ios این ویژگی را ندارد و با این ویژگی و بستن تعداد زیادی از پورت ها سعی شده تا حد ممکن امنیت گوشی بالاتر باشد. این موضوع قطعا محدودیت های زیادی را در استفاده از گوشی های آیفون ایجاد می کند اما توسعه دهندگان آیفون ترجیح می دهند که در گام اول امنیت را در بالاترین سطح نگه داشته و در کنار آن با ارائه خدمات دیگری خواسته های کاربران را رفع کنند.

این موضوع را باید پذیرفت که در شرکتی مثل اپل که ابرقدرت تکنولوژی است تیم امنیتی بزرگی همه روزه در حال ارتقا و بروزرسانی برنامه ها هستند. مساله مهمی که باید کاربران بدانند این است که هک کردن همیشه هم نفوذ به باگ های امنیتی یک دستگاه یا نرم افزار نیست. خیلی از مواقع هکرها برای نفوذ به یک منبع، کاربر آن را مورد حمله قرار می دهند.

برای مثال اپل به کاربران موبایلی خود اعلام کرده است که نرم افزارهای مورد نیاز را تنها از اپ استور دانلود کنند. در این سایت نرم افزارها با دقت از نظر امنیتی بررسی و تائید می شوند. گاهی کاربر به دنبال یک نرم افزار ناشناخته است و آن را در اپ استور پیدا نمی کند. بنابراین با جیلبریک گوشی این نرم افزار را از سایت های نامشخصی دانلود می کند. در این جا خود کاربر با نقض قوانین امنیتی باعث درخطر افتادن گوشی شده و ریسک هک آیفون را به وجود آورده است.

روش های هک آیفون

اپل نظارت سخت گیرانه ای بر روی نرم افزار و سخت افزارش دارد؛ اما برخی از تغییرات که کاربر در آیفون انجام می دهد، منجر به پایین آمدن امنیت گوشی می شود و گوشی را در معرض هک شدن قرار می دهد. معمولا در حمله هکر به گوشی شما دسترسی دارد و خودش شخصا کار را بر روی گوشی شما پیش می برد یا اینکه با ایجاد اعتماد بین خودش و صاحب گوشی، او را قانع می کند که کار خاصی را انجام دهد.

در اکثر مواقع روشی که هکر از طریق آن به گوشی شما رخنه می کند با تحت تاثیر قرار دادن خود شما اتفاق می افتد. یعنی اینکه هکر با جلب اعتماد یا ایجاد علاقه، شما را قانع می کند که دسترسی بیش تری به او بدهید. مثلا با ارائه یک نرم افزار خاص شما را قانع می کند که از یک منبع ناشناخته این نرم افزار را دانلود کنید، چرا که نمونه مشابه برنامه مدنظر در اپ استور وجود ندارد.

جیلبریک کردن گوشی و دانلود برنامه ها از منابع ناشناخته

یکی از مهم ترین رخنه های امنیتی نصب نرم افزارهای مخرب است و شرکت اپل برای بالا بردن امنیت گوشی هایش این راه نفوذ به گوشی را بسته است. در حالت عادی برای اینکه بتوانید به اپلیکیشن های ios دسترسی پیدا کنید فقط می توانید به app-store مراجعه کنید.

این وب سایت از هر نظر نرم افزارها را آنالیز می کند و نرم افزارهایی در این سایت ارائه می شوند که از نظر امنیتی خطری برای گوشی شما ایجاد نکنند. اما باز هم گاهی اوقات کاربر ناآگاه گوشی خود را در وضعیتی قرار می دهد که برنامه های مخرب وارد گوشی شوند. برای مثال نصب کردن رندوم کیبورد های ثانویه برای آیفون و تایید دسترسی کامل آن ها به گوشی می تواند امنیت آیفون را به خطر بیندازید.

تا اینجا گفتیم که اپل هیچ سایتی غیر از اپ استور را برای دانلود نرم افزار مناسب نمی داند و به کاربران هم توصیه می کند فقط از این سایت برای دانلود برنامه ها استفاده کنند. با این وجود برای احترام به قدرت تصمیم گیری کاربر، امکانی با نام جیلبریک وجود دارد.

اگر دستگاه خود را جیلبریک کنید یا یک حساب حرفه ای توسعه دهندگان را اجرا کنید این گزینه وجود دارد که برنامه های خارج از App Store را نصب کنید. این کار در بلند مدت باعث می شود که بدافزارها و ویروس ها وارد گوشی شما شوند.

باز کردن یا دانلود لینک های ناشناخته

فیشینگ یکی از حملات اینترنتی معروف در دنیا می باشد. در این روش معمولا هکر با ارسال لینک های مخرب به کاربر سیستم او را مورد حمله قرار می دهد. برای مثال فرض کنید که شما از طریق iMessage یا Email پیامی دریافت کرده اید که در آن شما را به یک تخفیف رویایی خرید آخر سال دعوت کرده است. شما هم مثل هر فرد دیگری که علاقمند به استفاده از این تخفیف است بر روی لینک کلیک می کنید. در صورتی که این موضوع واقعیتی نداشته و تنها راهی برای قانع کردن شما برای کلیک بر روی لینک موجود در پیام بوده است. برای همین بهتر است تا حد امکان بر روی لینک های موجود در پیام هایی که به صحت آن اعتمادی ندارید و منبع دقیق پیام مشخص نیست کلیک نکنید.

هک سیم کارت

معمولا هدف هکرها از نفوذ به گوشی این است که به حساب های کاربری افراد از جمله تلگرام دسترسی پیدا کنند. هک اینستاگرام، هک ایمیل و دسترسی به اپلیکیشن های بانکی مهم ترین اهداف هکرها هستند. در صورتی که هکر موفق به هک آیفون شما نشود ممکن است سیم کارت شما را مورد هدف قرار دهد.

سیم کارت شما به طور جداگانه می تواند مورد حمله هکرها قرار بگیرد. در مقاله ای تحت عنوان روش های هک سیم کارت به طور مفصل توضیح داده ایم که هکرها چگونه به سیم کارت ما حمله می کنند و ما چطور باید جلوی این موضوع را بگیریم. توصیه می کنیم که حتما این مقاله را با دقت مطالعه کنید تا مانع این مساله شوید.

خدمات شارژر و اینترنت رایگان جهت هک آیفون

دریافت هرگونه خدمات عمومی مثل شارژ رایگان یا وای فای رایگان در برخی مکان های عمومی یا ایستگاه های بین جاده می تواند خطرناک باشد. بهتر است هیچوقت از این خدمات استفاده نکنید چون شما هیچ اطلاعاتی از ارائه دهنده این خدمات و هدف آن ها از انجام این کار ندارید. ممکن است در یک ایستگاه بین جاده ای با استفاده از Wi-Fi عمومی رایگان وارد نرم افزار بانکی تان شوید تا هزینه خرید بنزین را پرداخت کنید و این یک تله برای هک اطلاعات بانکی شما باشد.

بازدید از وب سایت های مخرب

بازدید از سایت های ویروسی و دارای بدافزار و کلیک بر روی گزینه های آلوده می تواند یکی دیگر از دلایل هک شدن آیفون باشد. ما به عنوان یک کاربر عادی اطلاعات تخصصی از برنامه نویسی وبسایت ها نداریم. گاهی دکمه هایی که در سایت ها می بینیم در واقعیت یک هدف پنهان را دنبال می کنند. مثلا ممکن است یک ناتیفیکیشن برای گوشی نمایش داده شود و ما بر روی دکمه “close” یا “ok” کلیک کنیم. اما در پشت زمینه کد اتفاقات دیگری افتاده باشد که ما از آن بی خبریم.

نشانه های هک آیفون

ممکن است شما یک یا چند مورد از دلایل هک شدن گوشی های آیفون که در بالا ذکر کرده ایم را تا به حال انجام داده باشید و حالا شک دارید که گوشی تان هک شده است یا خیر. موارد زیر می توانند نشانه های هک آیفون باشند:

- گوشی نسبت به قبل خیلی سریع تر باتری خالی می کند. (البته این موضوع وقتی صادق است که باتری گوشی تان جدیدا دچار مشکل نشده باشد)

- اپلیکیشن های گوشی خود به خود اجرا می شوند.

- ایمیل یا پیام های شما بدون اینکه شما آن را باز کرده باشید به حالت خوانده شده در می آیند.

- در صفحه کلید چیزهایی تایپ می شود که مطمئن هستید خودتان آن را ننوشته اید.

- تاریخچه تماس، مخاطبین، پیام و ایمیل ممکن است ورودی های ناشناخته ای داشته باشد که شما آنها را ایجاد نکرده اید .

- گوشی بیش از حد معمول داغ می شود. (به شرط اینکه مشکل سخت افزاری نداشته باشد)

- اینترنت گوشی خیلی زود تمام می شود و حالت غیرطبیعی دارد.

- یک سری پاپ آپ های رندوم را در گوشی مشاهده می کنید.

معرفی سامانه Familysafe برای نظارت بر گوشی آیفون

سامانه مراقبت از خانواده فمیلی سیف سامانه ای است که با هدف حفظ کانون گرم خانواده و نظارت بر اعمال فرزندان ارائه شده است. با توجه به اینکه فرزندان نابالغ ممکن است در استفاده از گوشی دچار دردسرهایی شوند؛ با استفاده از نرم افزار نظارت بر فرزندان familysafe می توانید به کنترل تمامی فعالیت های فرزندان خود در گوشی و محیط های مجازی مانند شبکه های اجتماعی (تلگرام، واتس اپ، وایبر، لاین و..) بپردازید.

این سامانه دارای قابلیت های ردیابی گوشی از طریق تکنولوژی جی پی اس است و با آن می توانید از راه دور کنترل گوشی فرزند را برعهده بگیرید. این روش نوعی هک حساب نمی شود چرا که استفاده از آن تنها برای والدین و برای فرزندان زیر سن قانونی و با هدف تربیتی انجام می گیرد. استفاده از این نرم افزار برای کنترل گوشی همسر، کنترل دوستان و همکاران مجاز نبوده و در صورت استفاده مسئولیتی شامل حال فمیلی سیف نخواهد بود.

روش های جلوگیری از هک آیفون

ترکیب سیستم عامل ios و سخت افزار قدرتمند اپل، باعث به وجود آمدن یک گوشی موبایل با امنیت بالا شده است. اما در مواردی که گفتیم ممکن است گوشی شما هک شود. در این بخش ما یک سری نکات برای پیشگیری از هک آیفون و رفع هک آیفون ارائه می دهیم.

سیستم عامل و نرم افزارهای گوشی را آپدیت نگه دارید

توسعه دهندگان سیستم عامل ها و اپیلیکیشن ها با ارائه آپدیت های جدید امنیت برنامه شان را ارتقا می دهند. یعنی ارائه آپدیت ها تنها برای اضافه کردن قابلیت های جدید به برنامه نیست و هدفی بالاتر یعنی ارتقا امنیت برنامه را نیز دنبال می کند. از این رو سعی کنید همیشه سیستم عامل گوشی تان را آپدیت نگه دارید و آپدیت های آن را نبندید.

برای به روزرسانی جدیدترین نسخه iOS ، به قسمت تنظیمات گوشی رفته و وارد General > Software Update شوید. در صورتی که سیستم عامل نیاز به آپدیت داشته باشد نسخه لینک دانلود نسخه جدید در این قسمت قابل دسترس است. با آپدیت سیستم عامل تمام نرم افزارهای پیش فرض گوشی نیز آپدیت می شوند اما برای اپلیکیشن ها جانبی که از اپ استور دانلود کرده اید نیاز است که حداقل ماهی یک بار به اپ استور مراجعه کرده و اپلیکیشن ها را آپدیت کنید.

این کار برای جلوگیری از هک اینستاگرام، هک واتساپ یا هر نرم افزار جانبی که استفاده می کنید ضروری است.

پسورد مطمئن انتخاب کنید

انتخاب پسورد قوی یکی از مهم ترین کارها برای جلوگیری از هک شدن است. هکرها برای نفوذ باید پسورد شما را به دست بیاورند و وقتی پسورد ساده و قابل حدس باشد کار هکر خیلی راحت خواهد بود. از انتخاب تاریخ تولد، تاریخ ازدواج، نام همسر و اعضای خانواده و هرچیز معنی داری به عنوان پسورد خودداری کنید. پسورد شما باید مشخصات زیر را داشته باشد:

- حداقل 8 کاراکتر باشد.

- شامل حروف و ارقام باشد.

- از حروف کوچک و بزرگ استفاده شده باشد.

- حداقل شامل یک کاراکتر ویژه مثل $ @ % & یا * باشد.

با توجه به اینکه معمولا اینگونه رمزهای عبور در خاطر نمی مانند، مردم یک رمز ساده را برای حسابشان انتخاب می کنند که فراموش نکنند. غافل از اینکه رمزهای ساده برای هکر قابل حدس هستند. همچنین هکر با استفاده از ابزارهای کرک پسورد رمزهای زیادی را تست می کند. پس انتخاب رمزعبوری که قابل حدس نباشد برای بالا بردن امنیت گوشی خیلی مهم است.

از باز کردن لینک های ناشناخته پرهیز کنید

یکی دیگر از حملات معمول هکرها حمله فیشینگ است. در این روش هکر با ارسال یک لینک مخرب سعی می کند که به گوشی یا سیستم شما نفوذ کند. این لینک می تواند شامل بدافزارهای تروجان، کرم ها یا ویروس های مخربی باشد. برای همین لازم است که در این موضوع دقت کافی داشته باشید.

در صورت دریافت پیامکی که شامل لینک است و شما فرستنده پیام را نمی شناسید بر روی لینک کلیک نکنید. حتی در ایمیل ها و وب سایت ها نیز باید دقت زیادی داشته باشید. بسیاری از ایمیل ها یا وب سایت هایی که ما مالک آن را نمی شناسیم می توانند یک تله باشند. برخی از این لینک های مخرب قدرت کافی برای نفوذ به آیفون را ندارند. برای همین مخصوصا به چیز دیگری نوشته می شوند. برای مثال حساب جیمیل کاربر هدف نفوذ هکر است.

قابلیت ذخیره پسورد را غیر فعال کنید

دقت کرده اید که برنامه های گوشی و وب سایت ها برای راحتی کاربر اطلاعات حساب را ذخیره می کنند؟ برای مثال وقتی شما یک بار وارد حساب جیمیل یا اکانت اینستاگرامتان می شوید و رمزعبور را ذخیره می کنید، برای بارهای بعدی از شما درخواست پسورد نمی شود.

شاید این کار باعث راحتی ما شود اما فرض کنید که گوشی شما هک شده باشد. چه اتفاقی برای حساب های کاربری تان در برنامه های مختلف می افتد؟ اتفاق معمول این است که هکر وارد اپلیکیشن بانکی شما شده و پول انتقال بدهد. اگر در ایمیلتان اطلاعات مهمی وجود دارد، یک حساب اینستاگرام با تعداد مخاطب بالا دارید، یا پولتان را در حساب متصل به اپلیکیشن نگه داری می کنید بهتر است ثبت پسورد در برنامه های مربوطه را حذف کنید.

برای غیرفعال کردن keychain و پر کردن خودکار اطلاعات خواسته شده، به سادگی به قسمت Settings > Safari > AutoFill رفته و همه گزینه ها را غیر فعال کنید.

رفع هک آیفون با ریست تنظیمات گوشی

دیدن یک سری اتفاقات غیرمعمولی همیشه هم به معنی هک شدن گوشی نیست. اگر اتفاقاتی در گوشی افتاد که قبلا وجود نداشته و به هک آیفون مشکوک شدید در گام اول تمام تنظیمات را ریست کنید.

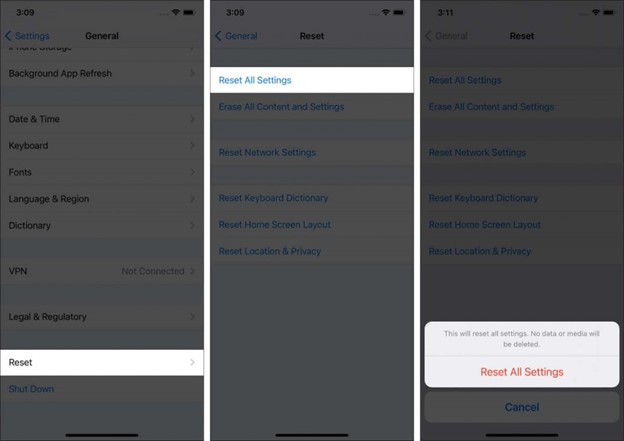

- تنظیمات را باز کنید و به بخش General بروید.

- بر روی گزینه Reset کلیک کنید.

- در گام آخر Reset All Settings را انتخاب و آن را تایید کنید.

هنگامی که ریست تکمیل شد، از گوشی خود استفاده کنید تا ببینید شرایط به حالت عادی برگشته است یا خیر. اگر شما هم اتفاقات غیر عادی و اختلالاتی را مشاهده می کنید، بهترین روش استفاده از Factory Reset است. در روش بعدی به توضیح Factory Reset می پردازیم.

ریست فکتوری گوشی جهت رفع هک آیفون

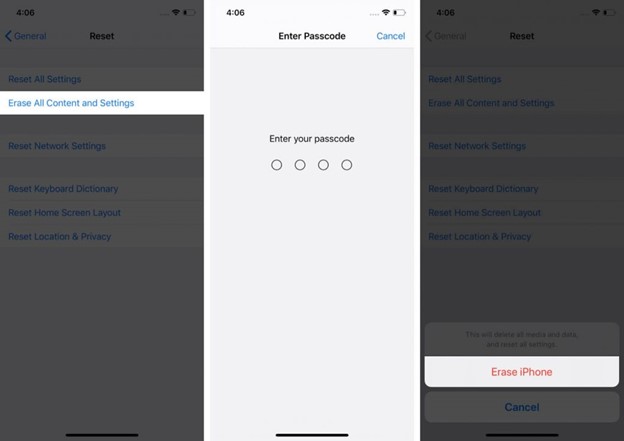

در صورتی که گوشی آیفونتان هک شده و دچار اختلال شد می توانید با ریست فکتوری گوشی آن را رفع کنید. البته برای حساب های کاربری دیگرتان از جمله ایمیل، تلگرام و… باید جداگانه به فکر باشید و هکر را از حساب خارج کنید. برای حذف تمام تنظیمات و اطلاعات گوشی به روش زیر عمل کنید:

- وارد تنظیمات گوشی شده و به بخش General بروید.

- بر روی دکمه Reset کلیک کنید.

- گزینه Erase All Content and Setting را انتخاب کنید.

- کد آیفون تان را وارد کنید.

پس از ریست شدن، هر نوع بد افزار و یا ویروس از روی گوشی پاک شده خواهید شد.

مجوزهای برنامه را لغو کنید

اکثر اپلیکیشن ها از شما دسترسی های مختلفی مثل دسترسی به دوربین، میکروفون، مخاطبین و غیره را می خواهند.

این دسترسی ها عموما برای ارائه امکانات بیش تر هستند اما مشکلی که دارند این است که هرچه دسترسی ها در گوشی شما بیش تر باشد امنیت گوشی کاهش پیدا می کند. اگر احساس می کنید برنامه ای با اعتبار پایین را در آیفون نصب کرده اید، می توانید آن را حذف کنید یا به قسمت Settings > Privacy رفته و مجوزی را که می خواهید لغو شود را انتخاب کنید.

نکات تکمیلی

- در حفظ اپل آیدی کوشا باشید.

- دسترسی لوازم جانبی خارجی مثل USB را در حالت قفل بودن گوشی خاموش کنید. برای این کار به تنظیمات و بخش Face ID & Passcode بروید و مطمئن شوید که بخش USB Accessories خاموش باشد.

- برنامه های مشکوک یا برنامه هایی که استفاده نمی شوند را حذف کنید.

- گوشی خود را در اختیار هیچ کسی حتی برای زمان کوتاه قرار ندهید.

- مطمئن باشید که سیم کارت شما هک نشده باشد.

- از دانلودهای رایگان بپرهیزید

یک نظر برای “روش های هک آیفون و راه های جلوگیری از هک شدن گوشی اپل”

والا گوشیم ی دیقه رفتم تو اینستا اومدم بیزون دیدم پنج تا نرم افزار دانلود شده ک من دان نکرده بودم واقعا تعجب کردم و از ترسم باز نکردمشوت سریع پاک کردم اگ کسی میدونه راهنماییم کنه