Trojan نوعی بدافزار سخت افزاری یا نرم افزاری است که می تواند موبایل، تبلت، لپ تاپ یا سایر کالاهای دیجیتال شما را مورد هدف قرار دهد. تروجان ها با اهداف مختلفی از جمله هک سیستم یا گوشی ایجاد می شوند و امنیت سیستم شما را به طور کامل مختل می کنند. پس داشتن اطلاعات در رابطه با تروجان ها برای جلوگیری از نفوذ، اهمیت زیادی دارد.

در این مقاله در رابطه با تروجان ها، اهداف و انواع آن ها، نحوه تشخیص این بدافزار و روش های جلوگیری از ورود Trojan به طور مفصل صحبت می کنیم. اگر امنیت اطلاعاتتان مهم است حتما در ادامه همراه ما باشید.

تروجان (Trojan) چیست؟

تروجان جزو خانواده بدافزارهای سیستمی سخت افزاری یا نرم افزاری می باشد. این برنامه بر پایه فریب کاربر ایجاد شده است. در واقع موفقیت trojan در پنهان بودن آن است. تا زمانی که کاربر متوجه وجود چنین برنامه جاسوسی نشود این برنامه می تواند بر روی موبایل یا سیستم مدنظر به فعالیت ادامه دهد.

ویروس تروجان با ظاهر یک بازی یا نرم افزار مفید وارد سیستم می شود و هنگامی که کاربر مشغول کار با سیستم خود است تمام اطلاعات مهم کاربر را برای مقصدی خاص ارسال می کند. مهم ترین تفاوت این برنامه ها با ویروس این است که تروجان ها به قصد تکثیر ایجاد نشده اند؛ در صورتی که تکثیرشدن هدف مهمی در ویروس ها می باشد.

نخستین Trojan یک برنامه با نام ANIMAL-PERVADE بود. ANIMAL-PERVADE به شکل یک بازی ارائه شد. این بازی در پشت صحنه از همه درایوهایی که کاربر جاری به آن ها دسترسی داشت بکاپ می گرفت. این برنامه هیچ آسیبی ایجاد نمی کرد، اما از آنجایی که بدافزار پنهانش را افشا نمی کرد به عنوان یک تروجان تلقی شد. بعد از آن به سرعت انواع و اقسام تروجانهای مخرب ایجاد شدند.

تروجان ها با اهداف مختلفی تولید می شوند اما دو مورد از مهم ترین دلایل ایجاد آن ها برای کاربردهای جاسوسی و ایجاد در پشتی (Back Door) می باشد. برخی تروجان ها اساساً جاسوس افزار (spyware) هستند. این برنامه ها سعی دارند اطلاعات حساب های مختلف شما از جمله: پسورد اینستاگرام، ایمیل یا نرم افزارهای بانکی تان را به دست بیاورند. برخی دیگر از Trojan ها تغییراتی در سیستم امنیتی ایجاد می کنند، به طوری که بدافزارهای دیگر یا حتی هکرها می توانند از آن ها استفاده کنند. در واقع Trojan راهی برای ورود سایر بدافزارها و ویروس ها ایجاد می کند.

Trojan چگونه نفوذ می کند؟

تروجان ها به روش های مختلفی می توانند وارد سیستم شوند؛ اما مساله ای که وجود دارد این است که کاربر اصلا نباید متوجه ورود این برنامه مخرب شود. بنابراین هکر یا عامل نفوذی باید به نوعی با خدمتی که ارائه می دهد، کاربر را مجاب به استفاده از فایل مخرب کند. معمولا هکرها برای اینکه بتوانند کاربر را قانع کنند به روش مهندسی اجتماعی عمل می کنند.

فرض کنید که شما به دنبال راهکاری برای کنترل فالورهای اینستاگرامتان هستید. با یک مشاور یا دوست مشورت می کنید و او به شما برنامه آنفالویاب اینستاگرام را معرفی می کند. شما از دوستتان سوال می کنید که آیا برنامه مفیدی در این زمینه پیشنهاد می دهد؟ مشاور شما لینک نرم افزار پیشنهادی اش را به شما می دهد و شما آن را دانلود می کنید. اگر این برنامه حاوی کد مخرب باشد همین جا کار تمام شده است. این برنامه اطلاعات حساب اینستاگرام شما از جمله پسوردتان را ثبت و برای مقصد ارسال می کند.

این اتفاق در هر فضایی ممکن است اتفاق بیفتد. شما در حال چت کردن هستید و فرد مقابل فایلی را برای شما ارسال می کند. این فایل می تواند حاوی بدافزار باشد. در یک سایت آموزشی در حال جست و جوی فایلی هستید، این فایل می تواند سالم نباشد. ایمیلی دریافت کرده اید که شما را دعوت به همکاری کرده است؛ حتی محتوای این ایمیل هم می تواند حاوی فایل مخرب باشد. تروجان ها اشکال زیادی دارند؛ هر Trojan می تواند در قالب عکس، فایل صوتی، فایل نقاشی، فایل نصبی و… منتقل شود.

چطور بفهمیم که سیستممان آلوده به تروجان است؟

از آن جایی که تروجان ها سعی در مخفی ماندن دارند تشخیص وجود آن ها سخت است. وجود یک سری نشانه ها در گوشی موبایل یا کامپیوتر شما نیاز به بررسی بیش تر دارد.

- ازکار افتادن آنتی ویروس

- دریافت پیام خطای نامشخص

- از کار افتادن Task Manager و Msconfig

- تشخیص وجود Trojan توسط آنتی ویروس یا نرم افزارهای تشخیصی مختص تروجان

- خود به خود فعال شدن برخی برنامه ها

- درگیر شدن بیش از حد گرافیک و cpu

- خوانده شدن ایمیل ها یا پیام هایی که مطمئنید خودتان آن ها را باز نکرده اید.

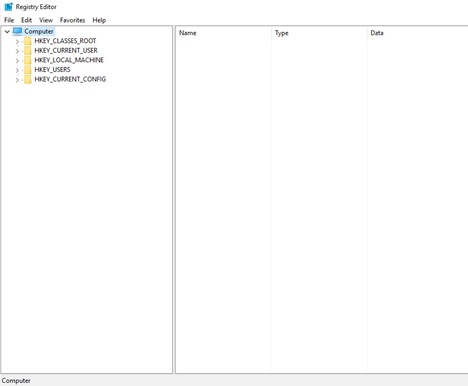

وجود هر یک از این مشکلات می تواند نشان دهنده خطری مثل Trojan باشد و باید بررسی های دقیق تری در این رابطه صورت گیرد. بررسی نرم افزارهای آغازین سیستم اهمیت زیادی در تشخیص وجود تروجان ها دارد. عموما تروجان ها در فهرست برنامه های نصب شده روی سیستم ظاهر نمی شوند. برای مشاهده لیست کامل تر در ویندوز باید کلید ویندوز را گرفته و با فشردن کلید R منوی run را باز کنید. در این منو عبارت Regedit را وارد کرده و Enter را بزنید تا صفحه ای مانند تصویر زیر برایتان باز شود.

روی HKEY_CURRENT_USER کلیک کرده و سپس پوشه را باز کنید. به این ترتیب همه نرم افزارهایی که روی سیستم نصب هستند را می بینید. هر چیزی که تشخیص نمی دهید را گوگل کنید و اگر مشکوک به نظر می رسید می توانید آن را حذف نمایید.

انواع تروجان ها

تروجان ها انواع بسیار زیادی دارند که هرکدام می توانند یک یا چند پورت را در سیستم شما باز کنند و در دسترس سازنده Trojan (هکر) قرار دهند. برای مثال Netcat ،GUI Trojans ،Document Trojans ،Emails Trojan و Botnet Trojans نام تعدادی از صدها تروجان موجود در فضای رسانه و دیجیتال می باشد. اما به طور کلی هر یک از انواع تروجان ها در یکی از چهار دسته کلی زیر دسته بندی می شوند:

Downloader: این نوع trojan حاوی فایل هایی است که دستوراتی را دریافت و بر روی سیستم شما اجرا می کند. برای مثال نرم افزارهای مخربی را بر روی سیستم شما دانلود و نصب می کند که شما هیچ اطلاعی از آن ها ندارید.

keylogger: کیلاگر به برنامه های مخربی گفته می شود که تمامی مواردی که تایپ می کنید را ضبط کرده و به هکر ارسال می کند. این نوع تروجان ها به راحتی می توانند پسوردهای بانکی، پسورد ایمیل و دیگر برنامه های مهم را به دست بیاورند.

Backdoor: بک دورها با باز کردن یک سری پورت های امنیتی مهم در سیستم هدف، حفره های امنیتی در سیستم ایجاد می کنند. با این کار هکر می تواند از راه های باز شده با توجه به هدفی که دارد به سیستم نفوذ کند. این نوع تروجان مثل یک سرور عمل می کند و روی پورتی شروع به شنود می کند که به نظر نمی رسد مورد استفاده هکرهای اینترنتی واقع شود.

Dropper: این نوع تروجان ها راه را برای ورود خطرات و حملات بزرگ تر هموار می کنند. دراپرها تا زمانی که دسترسی به اینترنت نداشته باشند خطرناک نیستند. اما زمانی که به سرور خود متصل شوند دیگر برنامه مخرب را وارد سیستم شما می کنند.

جلوگیری از آلودگی به Trojan

امروزه برنامه ها و فایل های حاوی برافزار تروجان خیلی زیاد شده اند. هر کاربری باید تلاش خود را برای جلوگیری از هک شدن به کار ببرد. فرقی ندارد که از گوشی موبایل بیش تر استفاده می کنید یا لپتاپ و یا سیستم کامپیوتر، در هر صورت خطر آلوده شدن سیستم به بدافزارها وجود دارد. بهترین درمان، پیشگیری است و این موضوع در مورد بدافزارها و ویروس ها هم صدق می کند. برای جلوگیری از ورود تروجان ها به سیستم یک سری راهکار وجود دارد که بهتر است آن ها را به خاطر بسپارید.

- آپدیت به موقع برنامه ها: سیستم عامل ها و برنامه های کاربردی مختلف همیشه آپدیت های جدیدی ارائه می دهند. یکی از دلایل اصلی ارائه این آپدیت ها بالا بردن سطح امنیت برنامه است. به روز نگه داشتن سیستم عامل و همچنین مجموعه نرم افزارها، احتمال آلوده شدن به تروجان را کاهش می دهد.

- دانلود فایل ها از منابع معتبر: در مقالات مرتبط بارها به این موضوع اشاره کردیم که دانلود فایل از منابع نامطئن یکی از دلایل اصلی هک شدن می باشد. برای مثال هک اینستاگرام با دانلود اینستاگرام از منبعی غیر از وب سایت اصلی، یکی از شایع ترین روش های نفوذ به حساب اینستاگرام است. بهتر است هر برنامه ای را از سایت اصلی دانلود کنید. یا اینکه به لینکی که وب سایت اصلی آن را تائید می کند (برای مثال اپ استور یا پلی استور) مراجعه کنید.

- آنتی ویروس را در هر شرایطی فعال نگه دارید: خیلی از اوقات هنگام نصب برنامه می بینیم که آنتی ویروس نسبت به آن واکنش نشان داده و اجازه نصب نمی دهد. اکثر افراد در اینگونه مواقع به سراغ تنظیمات امنیتی می روند و آنتی ویروس و فایروال را غیرفعال می کنند. در صورتی که برنامه ممکن است حاوی فایل مخرب باشد.

- برنامه های دردسرساز را در حالت Safe Mode حذف کنید: حالت Safe Mode تعداد برنامه هایی که می توانند اجرا شوند را محدود می کند و تنها به برنامه هایی اجازه اجرا می دهد که برای کارکرد سیستم ضروری هستند. به این ترتیب برنامه هایی که از سوی تروجان نصب شده اند غیر فعال می شوند و شما می توانید آن ها را بدون وجود خطا یا مشکل دیگر به سادگی حذف کنید.